- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Naposledy zmenené 2025-01-22 17:39.

Ransomvérové útoky sú zvyčajne uskutočnené používanie trójskeho koňa, vstup do systému napríklad prostredníctvom škodlivej prílohy, vloženého odkazu v e-maile s neoprávneným získavaním údajov alebo prostredníctvom zraniteľnosti v sieťovej službe.

Podobne sa možno pýtať, ako dlho trvá zotavenie sa z útoku ransomware?

Trvá to 33 hodín podľa nedávneho prieskumu Vansona Bourna medzi 500 tvorcami kybernetickej bezpečnosti, ktorý sponzorovala spoločnosť SentinelOne. Priemerná obeť bola zasiahnutá šesťkrát.

ako časté sú ransomvérové útoky? Bezpečnosť. Analýza viac ako 230 000 ransomvérové útoky ktorý sa odohral medzi aprílom a septembrom, zverejnili výskumníci v oblasti kybernetickej bezpečnosti zo spoločnosti Emsisoft a jedna skupina škodlivého softvéru predstavovala viac ako polovicu (56 %) nahlásených incidentov: „Stop“ ransomware.

Okrem toho, aký je najbežnejší spôsob útoku na ransomvér?

Najbežnejšou metódou pre hackerov na šírenie ransomvéru je prostredníctvom phishingové e-maily . Hackeri používajú starostlivo vytvorené phishingové e-maily oklamať obeť, aby otvorila prílohu alebo klikla na odkaz, ktorý obsahuje škodlivý súbor.

Dá sa ransomvér odstrániť?

Ak máte najjednoduchší druh ransomware , ako je napríklad falošný antivírusový program alebo falošný nástroj na čistenie môcť zvyčajne odstrániť postupujte podľa krokov v mojom predchádzajúcom malvéri odstránenie sprievodca. Tento postup zahŕňa vstup do núdzového režimu systému Windows a spustenie antivírusového programu na požiadanie, ako je napríklad Malwarebytes.

Odporúča:

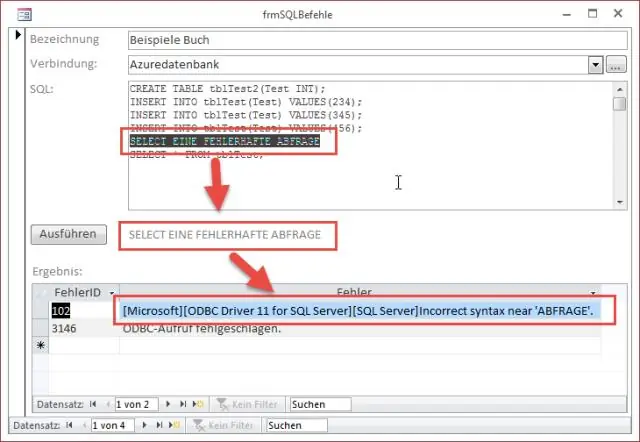

Ako sa vykonávajú SQL dotazy?

Poradie vykonávania príkazu SELECT V SQL je prvou spracovanou klauzulou klauzula FROM, zatiaľ čo klauzula SELECT, ktorá sa v dotaze SQL objaví ako prvá, sa spracuje oveľa neskôr. Fázy zapojené do logického spracovania SQL dotazu sú nasledovné: Klauzula GROUP BY. klauzula HAVING

Ako sa vykonávajú inteligentné zmluvy?

Inteligentná zmluva je súbor počítačových kódov medzi dvoma alebo viacerými stranami, ktoré bežia na vrchole ablockchainu a tvoria súbor pravidiel, na ktorých sa zúčastnené strany dohodnú. Po vykonaní, ak sú tieto vopred definované pravidlá splnené, inteligentný kontrakt sa spustí, aby vytvoril výstup

Ako zastavíte opakované útoky?

Útokom pri opakovanom prehrávaní možno predchádzať označením každého šifrovaného komponentu ID relácie a číslom komponentu. Pri použití tejto kombinácie riešení sa nepoužíva nič, čo by bolo navzájom závislé. Pretože neexistuje vzájomná závislosť, existuje menej zraniteľností

Aké úlohy vykonávajú smerovače?

Smerovač je sieťové zariadenie, ktoré preposiela dátové pakety medzi počítačovými sieťami. Smerovače vykonávajú funkcie smerovania premávky na internete. Údaje odosielané cez internet, ako napríklad webová stránka alebo e-mail, sú vo forme dátových paketov

Aké všeobecné úlohy vykonávajú vyšetrovatelia pri práci s digitálnymi dôkazmi?

Všeobecné úlohy, ktoré vyšetrovatelia vykonávajú pri práci s digitálnymi dôkazmi: Identifikujte digitálne informácie alebo artefakty, ktoré možno použiť ako dôkaz. Zbierajte, uchovávajte a dokumentujte dôkazy. Analyzujte, identifikujte a organizujte dôkazy. Obnovte dôkazy alebo zopakujte situáciu, aby ste si overili, že výsledky možno spoľahlivo reprodukovať