Aktivita Do While vám umožňuje vykonať určitú časť vašej automatizácie, kým je splnená podmienka. Keď zadaná podmienka už nie je splnená, projekt opustí cyklus. Tento typ aktivity môže byť užitočný na prechod cez všetky prvky poľa alebo na vykonanie určitej aktivity viackrát. Naposledy zmenené: 2025-01-22 17:01

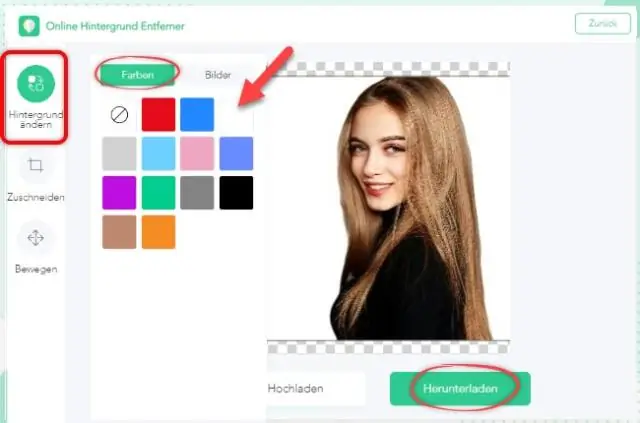

Ako odstrániť pozadie pomocou PICSART (EraserTool) Krok 1: Otvorte obrázok vo vnútri Picsart. OpenPicsart. Krok 2: Prejdite na kartu Kreslenie. Obrázok bude v editore. Krok 3: Vyberte nástroj Guma a zmeňte jeho nastavenia. Teraz bude obrázok v okne kreslenia. Krok 4: Vymažte pozadie. Krok 5: Uložte obrázok. Krok 6: Záver. Naposledy zmenené: 2025-01-22 17:01

Naše celkové zistenia ukazujú, že inštancie AWS na požiadanie sú približne o 300 % drahšie ako používanie tradičnej serverovej infraštruktúry. Používanie rezervovaných inštancií AWS je približne o 250 % drahšie ako zmluvné ekvivalentné fyzické servery na rovnakú dobu. Naposledy zmenené: 2025-06-01 05:06

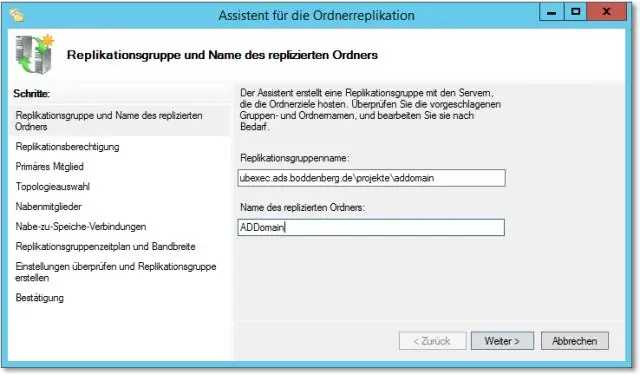

Distribuovaný súborový systém (DFS) je riešením tohto problému od spoločnosti Microsoft: zjednodušený spôsob prístupu používateľov k geograficky rozptýleným súborom. DFS umožňuje správcovi systému vytvárať stromy virtuálnych adresárov, ktoré agregujú zdieľané priečinky v celej sieti. Naposledy zmenené: 2025-01-22 17:01

Krok 2: Skontrolujte, či váš počítač akceptuje čítačku CAC. Kliknite pravým tlačidlom myši na logo Windows v ľavom dolnom rohu obrazovky. Kliknite na položku Systém a potom na položku Správca zariadení. Posuňte zobrazenie nadol na miesto, kde je uvedené Čítačky čipových kariet, a začnite kliknutím na malý trojuholník vedľa neho. Naposledy zmenené: 2025-01-22 17:01

Logical Volume Management (LVM) je možnosť správy diskov, ktorú obsahuje každá väčšia distribúcia Linuxu. Či už potrebujete nastaviť úložné oblasti alebo len potrebujete dynamicky vytvárať oddiely, LVM je pravdepodobne to, čo hľadáte. Naposledy zmenené: 2025-01-22 17:01

SnapBridge funguje so všetkými uzamčenými zariadeniami Nikon Wi-Fi. Toto vlákno je zamknuté. SnapBridge funguje s D3200, D3300, D5200, D5300, D5500, D7100, D7200, D610, Df, D750. Naposledy zmenené: 2025-01-22 17:01

Bežné podstatné meno je všeobecný názov osoby, miesta alebo veci v triede alebo skupine. Na rozdiel od vlastných podstatných mien sa bežné podstatné meno nepíše s veľkým písmenom, pokiaľ nezačína vetu alebo sa neobjaví v názve. Zvyčajne bude celkom zrejmé, či je pomenovaná konkrétna osoba, miesto alebo vec. Naposledy zmenené: 2025-01-22 17:01

Odstránenie účtu Prejdite na Nextplus > Menu > Moje informácie o profile > Klepnutím na svoje údaje odstráňte. Ak zmeníte názor na túto žiadosť, jednoducho sa do niekoľkých dní od odhlásenia prihláste späť do svojho účtu. Naposledy zmenené: 2025-01-22 17:01

JTAG (Joint Test Action Group) je rozhranie používané na ladenie a programovanie zariadení, ako sú mikrokontroléry a CPLD alebo FPGA. Toto jedinečné rozhranie vám umožňuje jednoducho ladiť hardvér v reálnom čase (t. j. emulovať). Môže priamo ovládať cykly hodín poskytované mikrokontroléru prostredníctvom softvéru. Naposledy zmenené: 2025-01-22 17:01

Správa identít (správa ID) je organizačný proces na identifikáciu, autentifikáciu a autorizáciu jednotlivcov alebo skupín ľudí na prístup k aplikáciám, systémom alebo sieťam priradením používateľských práv a obmedzení k zavedeným identitám. Naposledy zmenené: 2025-01-22 17:01

Packer vs Terraform: Aké sú rozdiely? Vývojári popisujú Packer ako „Vytvárajte identické obrazy strojov pre viacero platforiem z jednej konfigurácie zdroja“. Packer automatizuje vytváranie akéhokoľvek typu obrazu stroja. Terraform vybuduje všetky tieto zdroje paralelne u všetkých týchto poskytovateľov. Naposledy zmenené: 2025-01-22 17:01

Programovanie ručného modelu skenera Uniden Bearcat Stlačením tlačidla 'Scan' prepnite ručný počítač do režimu skenovania a stlačením tlačidla 'Manual' vstúpte do režimu manuálneho programovania. Váš skener bude mať množstvo dostupných kanálov, ktoré je možné naprogramovať. Zadajte číslo kanálu, ktorý chcete použiť, a znova stlačte 'Manual. Naposledy zmenené: 2025-06-01 05:06

Blokový príkaz (alebo zložený príkaz v iných jazykoch) sa používa na zoskupenie nula alebo viacerých príkazov. Blok je ohraničený párom zložených zátvoriek a môže byť voliteľne označený: var x = 1; nech y = 1; if (pravda) {var x = 2; nech y = 2;} console.log(x); // očakávaný výstup: 2 console.log(y); // očakávaný výstup: 1. Naposledy zmenené: 2025-01-22 17:01

Nelegálna pornografia Nelegálna pornografia je rozšírená na temnom webe. Najväčším problémom je pravdepodobne detská pornografia a s ňou spojené pedofilné kruhy. V roku 2015 FBI preslávila rozsiahlu detskú pornografiu na temnom webe pomocou malvéru, exploitov v Adobe Flash a iných hackerských trikov. Naposledy zmenené: 2025-06-01 05:06

Súbor internetových protokolov je koncepčný model a súbor komunikačných protokolov používaných v internete a podobných počítačových sieťach. Je všeobecne známy ako TCP/IP, pretože základnými protokolmi v balíku sú Transmission Control Protocol (TCP) a Internet Protocol (IP). Naposledy zmenené: 2025-06-01 05:06